KEYNOA für Anwender

Automatisierte Prozesse für den sicheren Gerätebetrieb.

Mit KEYNOA nehmen Sie Geräte schnell und sicher in Betrieb und reduzieren den Konfigurationsaufwand pro Gerät dauerhaft.

90%

weniger Aufwand bei der Konfiguration von IoT-Geräten.

95%

Zeitersparnis bei der Verwaltung der Verbindungssicherheit.

100%

Flexibilität bei der Auswahl der Datenplattform und Infrastruktur.

Digitalisieren und automatisieren Sie Ihre Infrastruktur mit KEYNOA.

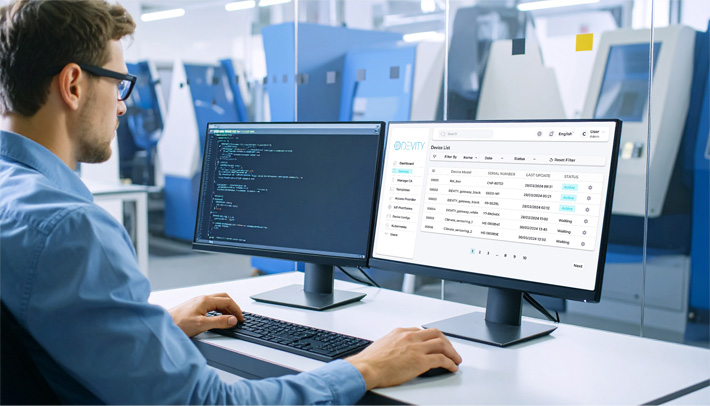

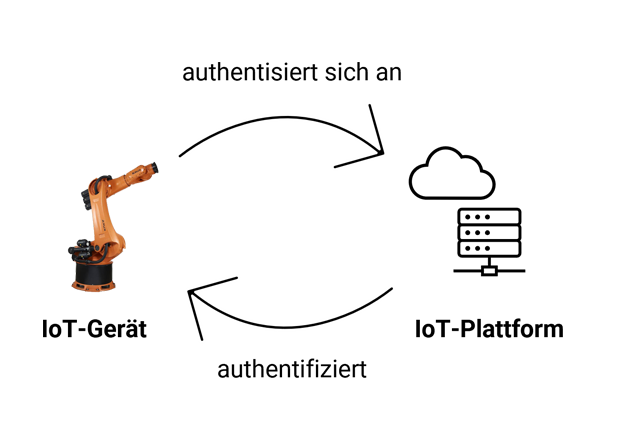

Alle Geräte werden über KEYNOA zentral verwaltet, konfiguriert und bereitgestellt. KEYNOA nutzt Industriestandards wie MQTT und OPC UA, um moderne Geräte zu integrieren. Sowohl das Gerät als auch die zugreifende Entität authentifizieren sich dabei mit einer eindeutigen Identität. KEYNOA ist entweder als SaaS-Lösung oder als On-Premises-Variante verfügbar.

Basisanforderung nach IEC 62443

„Bevor der Zugriff auf Informationen, Geräte oder Systeme ermöglicht wird, muss die Identität der zugreifenden Entität (Gerät, System, Software oder Mensch) festgestellt und deren zulässige Aktionen überprüft werden. Damit soll unautorisierter Zugriff vermieden werden.“

(IEC 62443)

(IEC 62443)

Integratoren

KEYNOA unterstützt Integratoren bei der Automatisierung von wiederkehrenden Prozessen bei der Konfiguration und IT-Sicherheit von Geräten.

Die Konfiguration der Geräte kann unabhängig vom Standort von IT-Teams weltweit durchgeführt werden. Die Anbindung der Geräte an IoT-Clouds wie Azure, AWS oder Cumolocity erfolgt dabei über OPC-UA oder MQTT.

Darüber hinaus ermöglicht KEYNOA die Integration externer PKI-Systeme sowie Gerätemanagement-Lösungen. So behält der Nutzer jederzeit die volle Unabhängigkeit und Kontrolle über seine Daten.

Integratoren können erst spät – nämlich bei der Installation – entscheiden, in welche Datenplattformen die Geräte eingebunden werden sollen. Dadurch können die Geräte zunächst eingelagert und später konfiguriert werden. Die Individualisierung der Geräte erfolgt dabei flexibel und nach Bedarf.

Geräte können - ohne vorheriges Auspacken - mithilfe der zuvor ausgestellten Identität mit den für den Betrieb notwendigen Informationen und Konfigurationen versorgt werden. Unsere Vorlagen-Logik erwirkt, dass dieser Schritt für Geräte mit den gleichen Eigenschaften nur einmal durchgeführt werden muss.

Personen ohne Fachkenntnisse können Geräte dank Zero-Touch Technologie in unter zwei Minuten installieren. Dadurch werden die Installationskosten stark verringert und die Implementierung von Zero-Trust Konzepten unabhängig vom Datenprotokoll vereinfacht.

Mit KEYNOA erfolgt eine sichere Weitergabe der digitalen Identitäten entlang der Wertschöpfungskette. Bevor Geräte zu einem Netzwerk hinzugefügt werden, erfolgt eine beidseitige Authentifizierung zwischen dem Gerät und der zugreifenden Entität.

Betreiber

KEYNOA gewährleistet den reibungslosen Austausch von Geräten. Zusätzlich wird der Betriebsablauf durch Automatisierungen im Gerätemanagement optimiert.

KEYNOA unterstützt einen sogenannten „Untrusted Installer“ Ansatz. Das bedeutet, dass der Installateur keinen Zugriff mehr auf sensible Infrastrukturen (z.B. PKI/ Zertifikatsmanagement) haben muss, um ein Gerät zu einem Netzwerk hinzuzufügen. So können Geräte sicher installiert und ausgetauscht werden.

Verschlossene Geräte reduzieren das Risiko von Lieferkettenangriffen. Im Betrieb wird die Sicherheit durch spezielle Authentifizierungen und Autorisierungen für Konfigurationsänderungen, Softwaremodifikationen sowie für die Aufrechterhaltung der IT-Sicherheit (z. B. Updates und Patches) gestärkt.

Darüber hinaus wird eine sichere Netzwerksegmentierung ermöglicht, indem über verschlüsselte Kommunikationsprotokolle zwischen Zonen hinweg sicher über Conduits kommuniziert werden kann.

Mit unserem automatisierten Identitätsmanagement wird diese komplexe Aufgabe zum Kinderspiel. Unser innovatives System ermöglicht eine nahtlose Integration und Verwaltung verschiedenster PKI-Systeme, wodurch Sie sich ganz auf Ihr Kerngeschäft konzentrieren können.

Ein zentrales Gerätemanagement mit Remote-Updates, Cloud Konnektivität, Zugriffsverwaltung und automatischem Zertifikatsmanagement lassen einen nachhaltig flexiblen und sicheren Einsatz der eingesetzten Komponenten zu.

KEYNOA

kompatible Geräte.

DEVITY revolutioniert gemeinsam mit führenden Herstellern die Inbetriebnahme von vertrauenswürdigen Geräten. Finden Sie heraus, welches Gerät bereits mit KEYNOA kompatibel ist.

Erfahren Sie, wie KEYNOA optimal genutzt wird.

Hosting Optionen.

Ob Cloud Lösung oder On-Premises Hosting, bei uns steht Sicherheit an erster Stelle.

Wir bieten maßgeschneiderte Lösungen, die Ihren individuellen Anforderungen gerecht werden.

Wir bieten maßgeschneiderte Lösungen, die Ihren individuellen Anforderungen gerecht werden.

KEYNOA Cloud

Beim Cloud-Setup wird KEYNOA in unserer sicheren Cloud-Infrastruktur betrieben. Sie erhalten uneingeschränkten Zugriff auf alle Funktionen, während wir Betrieb, Wartung, Backups und Updates für Sie übernehmen. So reduzieren Sie Ihren internen IT-Aufwand und profitieren von einer optimal gewarteten IT-Umgebung. Unsere Cloud-Services laufen ausschließlich in ISO/IEC 27001-zertifizierten Rechenzentren in Deutschland und unterstützen die Einhaltung der DSGVO.

KEYNOA On Premises

Bei einer On-Premises-Implementierung wird KEYNOA direkt in Ihrer IT-Umgebung eingerichtet. Sie erhalten die erforderliche Software und übernehmen eigenständig Updates, den Infrastrukturbetrieb sowie Wartung und Aktualisierungen. Der entscheidende Vorteil: Ihre Daten verbleiben vollständig in Ihrer eigenen Infrastruktur, wodurch Sie die volle Kontrolle behalten. So gewährleisten Sie höchste Datensicherheit nach Ihren individuellen Anforderungen.

KEYNOA jetzt testen!

In Kooperation mit der Janz Tec AG senden wir Ihnen auf Basis Ihrer Ideen und Anforderungen ein passendes IoT-Gerät zu. Zusätzlich erhalten Sie Zugriff auf die KEYNOA-Plattform von DEVITY.